Guardrails n8n face au marché de la gouvernance IA

1. Contexte : Un marché en transition

Le marché de l'automatisation IA en 2025 n'est plus celui de 2023. La phase d'expérimentation touche à sa fin, et les entreprises passent progressivement en production. Cette transition s'accompagne d'une prise de conscience : les workflows qui manipulent des données sensibles via des LLMs posent des questions de gouvernance que personne n'a vraiment résolues.

Les incidents récents (Copilot de Microsoft générant des informations confidentielles, cas de prompt injection sur des chatbots en production) ont accéléré cette prise de conscience. L'AI Act européen entre en application progressive, et les DSI qui étaient enthousiastes il y a 12 mois demandent maintenant des garanties concrètes sur la traçabilité et la sécurité.

Le dilemme pratique

Dans mon travail pour Rayon du Fond, les automatisations qui traitent des données clients m'ont rapidement confronté à un arbitrage inconfortable. D'un côté, les APIs des grands LLMs (OpenAI, Anthropic) offrent une puissance et une qualité supérieures. De l'autre, envoyer des données clients à des services tiers n'est pas anodin, même avec des garanties contractuelles.

La solution que j'avais adoptée consistait à déployer Ollama en local pour traiter ces flux sensibles. C'était fonctionnel mais insatisfaisant : performances moindres, maintenance du modèle local, cette approche ne scalait pas.

Cette situation n'est pas isolée. Les discussions avec d'autres ingénieurs révèlent systématiquement le même pattern : un compromis douloureux entre performance technique et maîtrise des données. La sortie des guardrails natifs dans n8n change potentiellement cette équation.

2. Évolution du positionnement stratégique de n8n

Le paysage concurrentiel avant cette annonce

Le marché de l'automatisation se structure depuis quelques années autour de plusieurs acteurs aux positionnements distincts.

Zapier domine par sa simplicité et son volume d'intégrations, mais reste une solution propriétaire où la transparence sur le traitement des données est limitée.

Make (ex-Integromat) propose une approche plus visuelle et technique, mais partage cette même opacité sur la gouvernance.

LangChain occupe une position différente, davantage orientée développeurs, avec un écosystème riche autour de l'IA mais une courbe d'apprentissage qui le réserve à des profils techniques avancés.

n8n s'est construit une place spécifique : l'alternative self-hosted, open-source, pour ceux qui veulent garder le contrôle de leur infrastructure. Ce positionnement lui a gagné une communauté fidèle de développeurs et d'entreprises attentives à la souveraineté des données, particulièrement en Europe.

Ce que change l'introduction des guardrails

L'ajout des guardrails natifs modifie substantiellement cette position. n8n devient le seul acteur mainstream de l'automatisation qui combine self-hosted, open-source, et gouvernance IA native. Cette convergence répond précisément aux critères d'évaluation des secteurs régulés : banques, établissements de santé, administrations publiques. Ces organisations ont besoin d'automatiser avec l'IA mais ne peuvent pas se permettre une approche permissive sur la circulation des données.

3. Architecture technique et implications

Comprendre la distinction Check vs Sanitize

L'approche de n8n repose sur deux types de nœuds distincts, et cette dualité révèle une compréhension fine du problème à résoudre.

"Check Text for Violations" fait appel à un LLM via OpenRouter pour analyser le contenu. Cette approche permet une détection contextuelle sophistiquée, capable de comprendre des tentatives de manipulation subtiles. Le coût : latence due à l'appel API, et exposition du texte à un service tiers.

"Sanitize Text" fonctionne localement par pattern matching et regex. Moins intelligent dans l'analyse contextuelle, mais avec un avantage décisif : aucune donnée ne quitte l'infrastructure. Le traitement est immédiat et la confidentialité absolue.

Cette distinction résout un paradoxe qui affecte plusieurs solutions de sécurité IA : comment valider la sensibilité d'un contenu sans l'envoyer à un tiers pour analyse ? En proposant les deux mécanismes, n8n permet une approche en étapes.

Application concrète

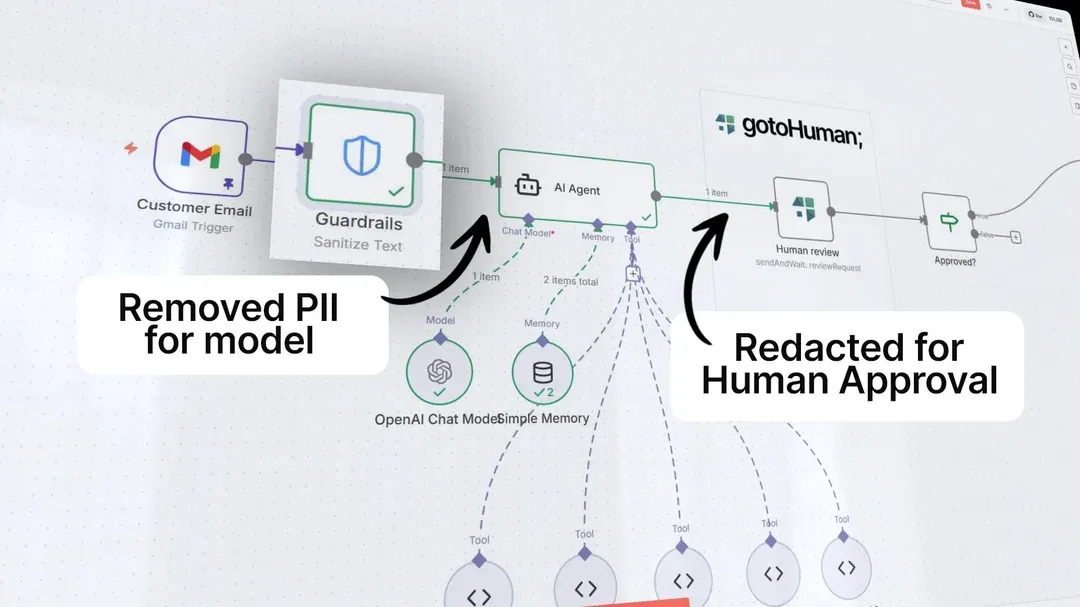

Voici comment j'ai restructuré une de mes automatisations. Pour un workflow qui analyse des documents techniques, la première étape utilise Sanitize pour traiter localement le document source, identifiant et masquant les informations personnelles identifiables (PII), emails, clés API. Ce texte nettoyé peut ensuite être envoyé à un LLM via API sans les contraintes qui m'obligeaient à utiliser Ollama en local.

La réponse passe ensuite par un nœud Check configuré avec Topical Alignment pour vérifier que la réponse reste dans le périmètre attendu. Si cette validation échoue, une branche du workflow alerte via Slack.

4. Analyse des huit types de Guardrails

L'implémentation concrète révèle des choix de conception qui donnent des indices sur la vision produit de n8n et leur compréhension du marché.

Keywords et Jailbreak : Focus sur les agents conversationnels

La présence en tête de liste des guardrails Keywords et Jailbreak n'est probablement pas accidentelle. Elle suggère que le cas d'usage dominant observé par n8n concerne les agents conversationnels avec par exemple, un chatbot vulnérable au prompt injection basique.

Cette vulnérabilité n'est pas théorique. Les entreprises qui déploient des chatbots en production découvrent rapidement que les utilisateurs, qu'ils soient malveillants ou simplement curieux, vont tester les limites. Un simple "ignore les instructions précédentes" peut suffire à détourner un agent de son objectif initial. Pour une entreprise, c'est un risque juridique et réputationnel non négligeable.

PII et Secret Keys : L'influence du marché européen

Le traitement prioritaire des données personnelles et des credentials révèle l'ADN européen de n8n (l'entreprise est allemande). La différence culturelle avec l'approche américaine est marquée : aux États-Unis, la compliance tend à être gérée rétroactivement, en réponse à des incidents ou pressions réglementaires. En Europe, elle est souvent un prérequis avant même de commencer le développement.

Cette approche "compliance by design" devient un avantage compétitif tangible. n8n peut légitimement affirmer auprès d'entreprises européennes qu'ils ont construit la gouvernance dès l'origine, plutôt que l'avoir ajoutée comme rustine suite à des problèmes.

Topical Alignment : Le guardrail stratégiquement sous-estimé

Ce mécanisme passe relativement inaperçu dans les annonces, mais il représente probablement la fonctionnalité la plus stratégique pour les déploiements en entreprise.

Lorsqu'on déploie un agent IA pour un cas métier spécifique - support client, RH interne, documentation technique - le risque principal n'est pas tant la malveillance que la dérive de scope. Un agent RH qui commence à répondre sur des sujets financiers crée un risque de responsabilité juridique. Un chatbot technique qui dérive sur des sujets politiques ou sociaux peut générer des problèmes de communication.

Topical Alignment permet de définir un périmètre sémantique et de maintenir l'agent à l'intérieur. Cette approche s'aligne sur la réalité du marché entreprise : les organisations ne cherchent pas des AGI généralistes, mais des agents spécialisés qui font une tâche précise de manière fiable.

URLs et Custom : Conception pour la scalabilité

La présence du guardrail URLs répond à un besoin anti-phishing évident, particulièrement pertinent pour les workflows qui traitent des emails ou des communications externes.

Mais c'est le guardrail Custom qui révèle une approche produit mature. En donnant la possibilité aux utilisateurs de définir leurs propres règles via prompts ou regex, n8n évite le piège de vouloir couvrir tous les cas d'usage par défaut. C'est le pattern classique des plateformes qui réussissent : 80% des besoins couverts nativement, 20% gérés par customisation.

Ce design favorise la rétention long terme. Les utilisateurs qui investissent dans des règles custom développent une dépendance fonctionnelle à la plateforme, pas par contrainte technique mais par l'investissement intellectuel que représente cette configuration.

5. Limites techniques et manques fonctionnels

Une évaluation complète nécessite d'identifier les aspects non couverts par cette première implémentation.

Absence de reporting centralisé

Les guardrails peuvent bloquer, détecter et notifier, mais il n'existe pas actuellement de vue d'ensemble sur l'activité. Pour un workflow isolé, c'est gérable : on examine les logs, on ajuste les paramètres. Pour une organisation qui déploie des dizaines de workflows automatisés, cela devient problématique.

En cas d'audit RGPD, il faut pouvoir démontrer que les mécanismes de protection fonctionnent effectivement. Sans dashboard centralisé qui agrège les violations détectées, les faux positifs, les patterns d'usage, cette démonstration implique de collecter manuellement les informations depuis chaque workflow. C'est faisable techniquement mais difficilement soutenable organisationnellement.

Ce manque limite l'adoption dans les grandes structures où la gouvernance IA nécessite des KPIs, des reportings réguliers, et une traçabilité documentée.

Dépendance à OpenRouter

Le guardrail "Check" utilise exclusivement OpenRouter comme service d'analyse. Ce choix présente des avantages : accès à plusieurs modèles via une API unique, infrastructure maintenue par un tiers. Mais il introduit également plusieurs contraintes.

La première est évidente : si OpenRouter rencontre des problèmes de disponibilité ou de performance, tous les workflows utilisant "Check" sont affectés. Pour des processus critiques, cette dépendance externe peut être rédhibitoire.

La seconde contrainte concerne les modèles disponibles. OpenRouter propose une sélection de LLMs, mais pas tous. Si une organisation a des exigences spécifiques sur le modèle à utiliser pour la détection, ou si elle souhaite pointer vers un modèle local déployé sur son infrastructure (Ollama, par exemple), ce n'est pas possible actuellement.

Dans certains contextes métiers, les contraintes de sécurité imposent qu'absolument aucune donnée ne quitte l'infrastructure contrôlée. Même après sanitization. Dans ces cas, il faudra soit de renoncer aux guardrails "Check", soit maintenir en parallèle une installation Ollama locale pour cette fonction spécifique.

Questions de performance

Chaque guardrail "Check" implique un appel API à OpenRouter, donc une latence réseau incompressible. Pour un workflow batch qui traite des documents, ajouter quelques centaines de millisecondes par document est généralement acceptable. Pour un chatbot en interaction temps réel, l'accumulation de latence devient perceptible.

Si on configure quatre guardrails différents (Keywords, Jailbreak, PII, Topical), on peut facilement ajouter 800ms à 1 seconde de latence totale. L'utilisateur voit "typing..." pendant ce délai. Sur une interface conversationnelle, cette durée affecte significativement l'expérience.

n8n ne documente pas explicitement ce trade-off entre sécurité et performance. C'est probablement un choix pour simplifier l'adoption initiale, mais en production, cela peut générer des frustrations si les équipes découvrent ces limitations après coup.

Précision et ajustement des seuils

Les thresholds par défaut sont configurés à 0.7, représentant un niveau de confiance de 70% pour déclencher une action. Mais quelle est la précision effective de cette détection ? Quels sont les taux de faux positifs et faux négatifs ?

n8n ne fournit pas de données publiques sur ces métriques. Cela signifie que chaque organisation doit découvrir empiriquement le réglage optimal pour ses cas d'usage. Trop de faux positifs entraînent des blocages de contenu légitime et de la frustration utilisateur. Trop de faux négatifs impliquent que des contenus problématiques passent malgré les contrôles.

Cette phase d'ajustement est probablement inévitable (chaque contexte métier a ses spécificités), mais l'absence de guidance basée sur des benchmarks rend le processus moins efficace qu'il ne pourrait l'être.

6. Impact par segment d'utilisateurs

L'utilité de cette fonctionnalité varie significativement selon le profil et le contexte d'usage.

Développeurs indépendants et freelances

Pour des projets personnels ou des clients de petite taille, les guardrails représentent probablement une sophistication excessive. Le coût de configuration et maintenance dépasse souvent le risque réel associé aux workflows concernés.

L'intérêt émerge quand ces profils adressent des clients corporate. Dans ce cas, la capacité à démontrer des mécanismes de protection natifs devient un argument commercial tangible. "L'automatisation que je propose inclut des guardrails natifs pour la protection des données" est qualitativement différent de "j'envoie vos documents à ChatGPT pour traitement". Cette différence peut justifier des tarifs supérieurs et faciliter l'accès à des comptes plus importants.

Startups et scale-ups technologiques

Ce segment est probablement celui où l'impact est le plus immédiat. Les startups qui développent des produits B2B incluant de l'IA se retrouvent rapidement face à des questionnaires de sécurité et compliance de la part de prospects "enterprise".

Avant l'introduction des guardrails, répondre à ces questionnaires impliquait soit de minimiser les risques (approche rarement convaincante), soit de construire des mécanismes custom (coûteux en temps de développement). Pouvoir pointer vers des fonctionnalités natives change la dynamique commerciale.

Le risque symétrique existe : ajouter de la complexité là où elle n'est pas nécessaire. Si le produit ne manipule pas de données sensibles ou ne présente pas de risques de dérive, implémenter des guardrails par principe peut ralentir le développement sans bénéfice réel.

PME et organisations moyennes

Les organisations de 50 à 500 employés qui cherchent à déployer l'IA en interne rencontrent souvent les mêmes obstacles : les POCs techniques réussis se heurtent aux objections des départements Legal, IT ou Security.

L'observation récurrente dans ces organisations est que l'échec des projets IA provient rarement de limitations techniques. Les objections portent sur la traçabilité, la conformité, les risques de fuite de données. Les guardrails adressent directement ces préoccupations en fournissant des mécanismes vérifiables.

Pour ces structures, cela peut également justifier une réévaluation des outils d'automatisation utilisés. Une organisation actuellement sur Zapier ou Make, qui souhaite déployer de l'IA de manière plus structurée, dispose maintenant d'un argument tangible pour considérer une migration vers n8n.

Grandes entreprises

Dans les organisations de plus de 1000 employés, les guardrails constituent une condition nécessaire mais insuffisante. Ces structures ont généralement des exigences additionnelles : Single Sign-On et intégration avec leurs systèmes d'authentification, contrôles d'accès granulaires (RBAC), SLAs contractuels avec pénalités, support dédié sous NDA, certifications comme ISO 27001 ou SOC 2.

n8n n'offre pas encore l'ensemble de ces éléments. Les guardrails améliorent significativement la position de n8n dans les évaluations, mais ne suffisent pas à en faire le choix par défaut pour ce segment. Ils permettent à n8n d'entrer dans les shortlists d'évaluation, ce qui représente déjà un progrès substantiel par rapport à une élimination d'office pour raisons de gouvernance.

7. Observabilité versus gouvernance

Structuration du marché IA "enterprise"

Le marché de l'IA en entreprise se structure progressivement autour de deux approches philosophiquement distinctes, bien que complémentaires.

La première approche, centrée sur l'observabilité, part du principe qu'il faut d'abord comprendre ce qui se passe pour pouvoir intervenir efficacement. Les outils comme LangSmith, Weights & Biases, Arize ou Helicone se concentrent sur le logging exhaustif, le tracing des requêtes, l'analyse des performances, la détection d'anomalies. L'intervention est réactive : on observe, on analyse, on corrige.

La seconde approche, centrée sur la gouvernance, privilégie le contrôle préventif. Lakera, NeMo Guardrails, et maintenant n8n, proposent de définir des règles en amont et de bloquer ce qui ne les respecte pas. L'intervention est proactive : on définit ce qui est acceptable, et tout le reste est rejeté avant même d'avoir pu produire un effet.

n8n a choisi le second camp, ce qui peut être limitant si le marché évolue vers une demande forte d'observabilité en temps réel, de dashboards analytiques sophistiqués, de capacités de debugging avancées.

L'opportunité d'une approche intégrée

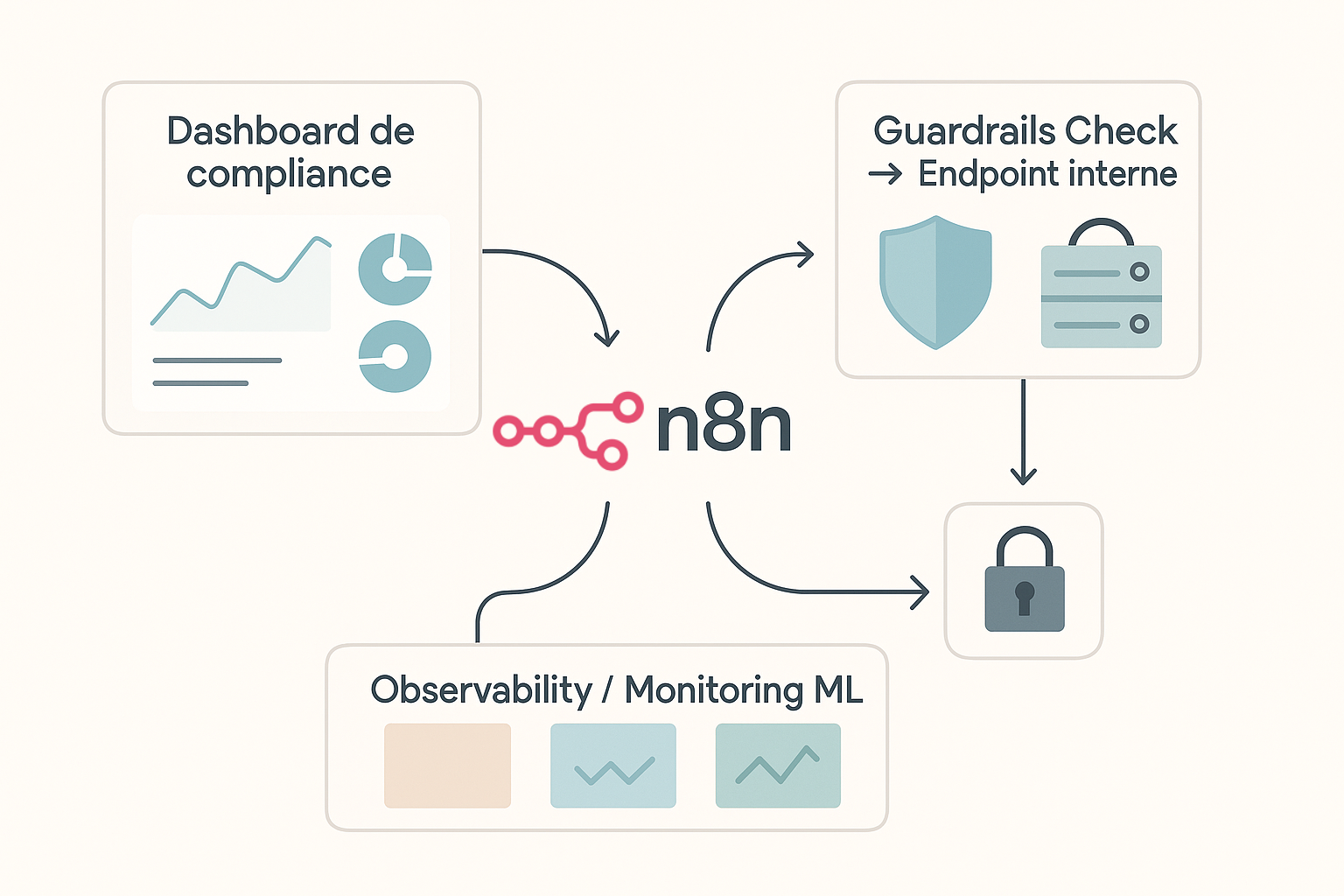

L'évolution la plus intéressante serait une convergence des deux approches. Des guardrails qui ne se contentent pas de bloquer mais qui loggent systématiquement dans un système d'observabilité. Un dashboard qui agrège à la fois les violations détectées, les performances des LLMs utilisés, les coûts associés, les patterns d'usage.

Un système d'alerting intelligent qui détecte non seulement les violations individuelles mais les anomalies statistiques : "votre workflow a bloqué 15 requêtes en une heure, ce qui est inhabituel et suggère soit un problème de configuration soit une tentative d'exploitation".

Si n8n parvient à construire cette intégration, le positionnement devient significativement plus fort : non plus "gouvernance ou observabilité" mais "gouvernance et observabilité dans une plateforme unifiée".

8. Évaluation de l'impact stratégique

Cette fonctionnalité débloque effectivement l'accès à des segments de marché qui étaient auparavant difficiles d'accès pour n8n. Les secteurs régulés (banque, assurance, santé, secteur public) ont des processus d'évaluation qui incluent systématiquement des grilles de conformité. Les guardrails permettent maintenant de cocher des cases qui étaient précédemment problématiques. Le timing est favorable : le marché atteint un niveau de maturité où les préoccupations de gouvernance deviennent centrales.

Cependant, LangChain proposait déjà des mécanismes de guardrails, tout comme Lakera et d'autres acteurs spécialisés. Techniquement, rien ne constitue une barrière à l'entrée insurmontable. Les fonctionnalités critiques pour une adoption "enterprise" complète (reporting centralisé, intégrations avec les systèmes de gouvernance existants, flexibilité sur les modèles de détection) ne sont pas encore présentes.

L'introduction des guardrails représente probablement une évolution significative pour n8n, moins pour le marché dans son ensemble. Ce positionnement répond à un besoin marché réel, mais le succès dépendra fondamentalement de l'exécution des 12 prochains mois. Si n8n n'avance pas rapidement sur les développements nécessaires, l'avantage s'érodera lorsque les concurrents auront implémenté leurs propres versions.

9. Recommandations pratiques

Pour les utilisateurs actuels de n8n

L'adoption des guardrails devrait être progressive et ciblée. Commencer par identifier les workflows qui manipulent effectivement des données sensibles ou qui présentent des risques de dérive. Appliquer des guardrails systématiquement sur tous les workflows, indépendamment du contexte, ajoute de la complexité et de la latence sans bénéfice proportionnel.

Les thresholds par défaut (0.7) constituent un point de départ mais nécessitent un ajustement empirique. Chaque contexte métier a ses spécificités. Une phase de test avec monitoring attentif des faux positifs et faux négatifs permet d'identifier les valeurs optimales pour votre cas d'usage.

Mettre en place un système de logging des violations, même rudimentaire (Google Sheet, base de données simple), devient rapidement nécessaire. Ces données servent à la fois à affiner la configuration et à démontrer la conformité en cas d'audit.

Le pattern le plus efficace consiste à utiliser "Sanitize" en entrée pour nettoyer localement avant envoi aux LLMs, puis "Check" en sortie pour valider la pertinence des réponses générées. Cette approche maximise la protection tout en bénéficiant de la puissance des modèles cloud.

Pistes d'évolution pour n8n

Un dashboard de compliance centralisé constitue probablement la priorité de développement la plus critique. Sans visibilité agrégée sur l'activité des guardrails, ces derniers restent des outils techniques plutôt qu'un système de gouvernance exploitable organisationnellement.

La possibilité de pointer vers des endpoints custom pour les guardrails "Check" répondrait aux cas d'usage où les contraintes de sécurité interdisent tout envoi externe. Certaines organisations voudront utiliser leurs propres modèles, déployés sur leur infrastructure, pour la détection.

Les intégrations avec les outils d'observabilité existants (LangSmith, Weights & Biases, Arize) permettraient une approche écosystémique plutôt qu'une tentative de construire toutes les fonctionnalités en interne. Devenir l'infrastructure d'orchestration sur laquelle les outils spécialisés se connectent semble plus tenable long terme.

La documentation des trade-offs (latence ajoutée par guardrail, taux de faux positifs observés, coûts associés) améliorerait significativement la capacité des utilisateurs à prendre des décisions éclairées sur l'architecture de leurs workflows.

Conclusion

L'introduction des guardrails natifs dans n8n marque une évolution significative dans le positionnement de la plateforme. Cette fonctionnalité ne constitue pas une innovation technologique disruptive au sens où elle n'introduit pas de concepts fondamentalement nouveaux, mais l'intégration native dans une plateforme d'automatisation mainstream change l'équation d'accessibilité.

Le timing s'avère particulièrement pertinent. Le marché entre dans une phase où les préoccupations de gouvernance passent du statut de "nice to have" à celui de "required". Les organisations qui déployaient des POCs IA sans trop se poser de questions sur la circulation des données réalisent progressivement les implications.

Pour n8n, les guardrails clarifient l'intention stratégique de se positionner comme la solution "enterprise" à part entière.

Les limites actuelles (absence de reporting centralisé, dépendance à OpenRouter, documentation insuffisante des trade-offs) suggèrent qu'il s'agit d'une première version qui nécessitera des itérations importantes. Les 12 à 18 prochains mois détermineront si cet avantage de first-mover se transforme en position durable ou si la commoditisation des guardrails réduit rapidement la différenciation.